wuilmer@arch:~$ whoami

4k4m1m3

Ruta personal de hacking etico, red team, administracion Linux y publicaciones de ciberseguridad practica.

- Reconocimiento externo y enumeracion

- Escaneo, fingerprinting y servicios

- Explotacion controlada en labs/CTFs

- Post-explotacion, privilegios y reporte

Ruta de hacking práctico

Este sitio concentra writeups, guías, proyectos y notas de campo para avanzar en una ruta de red team con base sólida en Linux, redes, enumeración, explotación controlada y documentación profesional.

Aprende con método

- Fundamentos: Linux, redes, HTTP, DNS, permisos, terminal y documentación técnica.

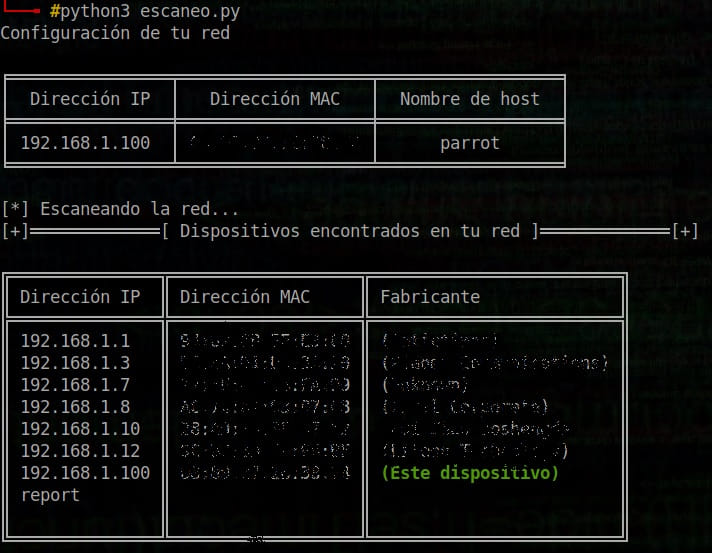

- Enumeración: Nmap, descubrimiento de servicios, fingerprinting, directorios, SMB, web y OSINT.

- Explotación controlada: CTFs, máquinas vulnerables, análisis de vulnerabilidades y pruebas con alcance autorizado.

- Post-explotación: escalada de privilegios, lectura de evidencias, reporte y mitigaciones.

Puedes empezar por la ruta de aprendizaje, seguir con la ruta red team, consultar herramientas, practicar con writeups y revisar las publicaciones para reforzar cada fase.

Para equipos y reclutadores

Mi perfil combina ciberseguridad ofensiva, operación TI, monitoreo, gestión de incidentes y documentación. Busco aportar en roles junior/intermedios de ciberseguridad, SOC, pentesting, análisis de vulnerabilidades, soporte especializado o red team trainee, con una base fuerte en troubleshooting, Linux, redes y gestión de servicios críticos.

Revisa mi CV actualizado, proyectos, herramientas documentadas o escríbeme desde contacto.

Publicaciones y labs

- Evento: PerúHack

- WriteUps: BorazuwarahCTF

- Certificación: Obtuve la eJPTv2

- Newsletter: Ciberestrategia Empresarial

- Pentesting: Ruta y herramientas

Newsletter Ciberestrategia Empresarial

Ciberseguridad aplicada como pilar estrategico para empresas.

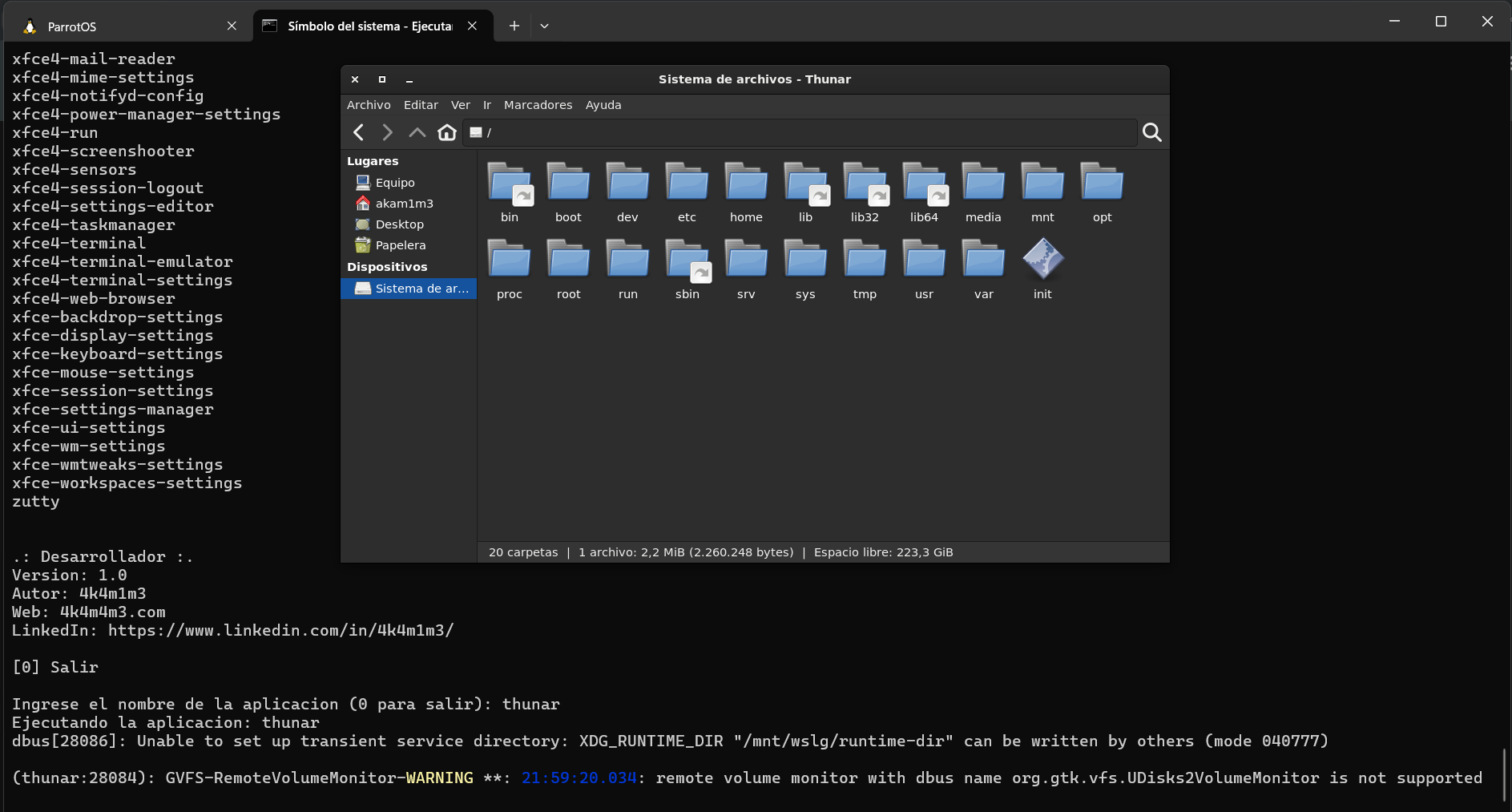

EjecutarAplicacionesWSL.bat

Ejecucion de aplicaciones de Parrot OS desde WSL2 usando WSLg.